# ログイン認証設定

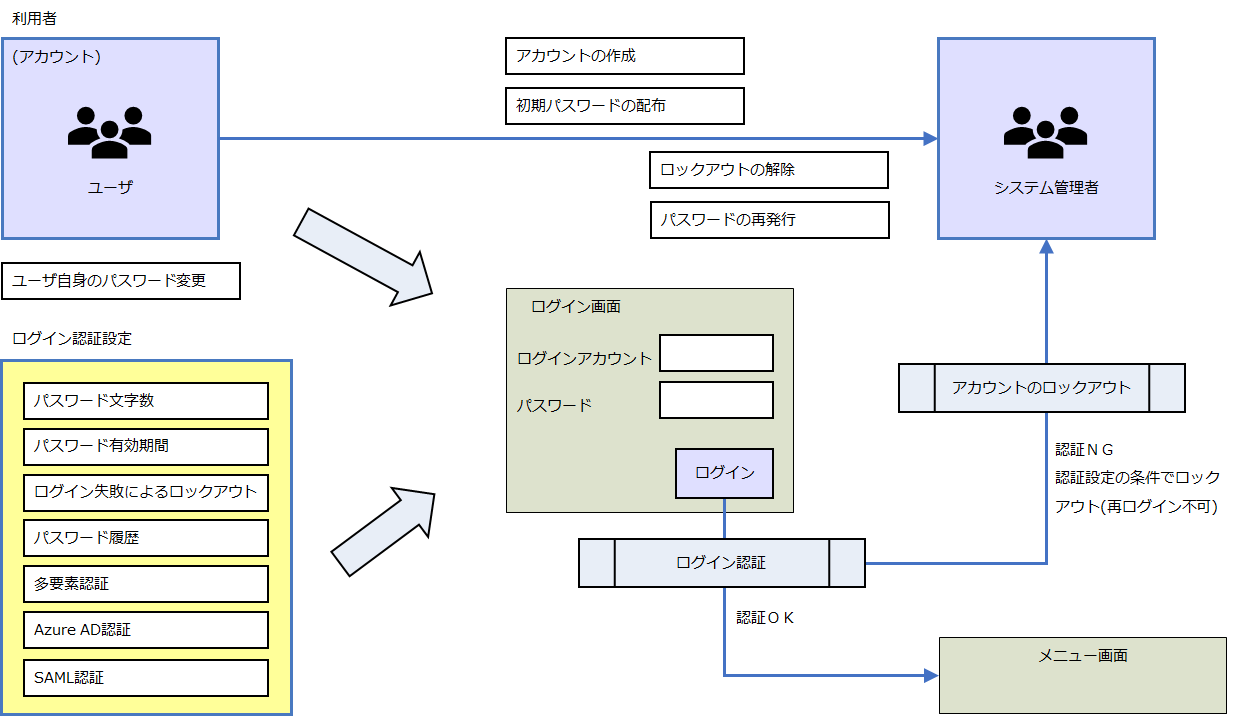

# 機能概要

ログイン認証時のチェック条件を設定します。

# 用語説明

| 用語 | 概要 |

|---|---|

| アカウント | OBPMシステムを使う利用者(ユーザ)です。 原則として利用者1人につきアカウントがひとつ与えられます。 |

| Azure AD認証 | ログインする際、Azure ADのアカウントIDがOBPM上に登録済のアカウントIDと一致することによりログインできる仕組みです。 |

| SAML認証 | ログインする際、認証フローをIdP(Identity Provider)に委任することにより、Single Sign-On(SSO)を実現する仕組みです。 |

| ロックアウト | 不正使用を防止するため、一定回数ログイン失敗するとアカウントがロックアウトとなり再ログインできなくする事です。 |

# 画面説明

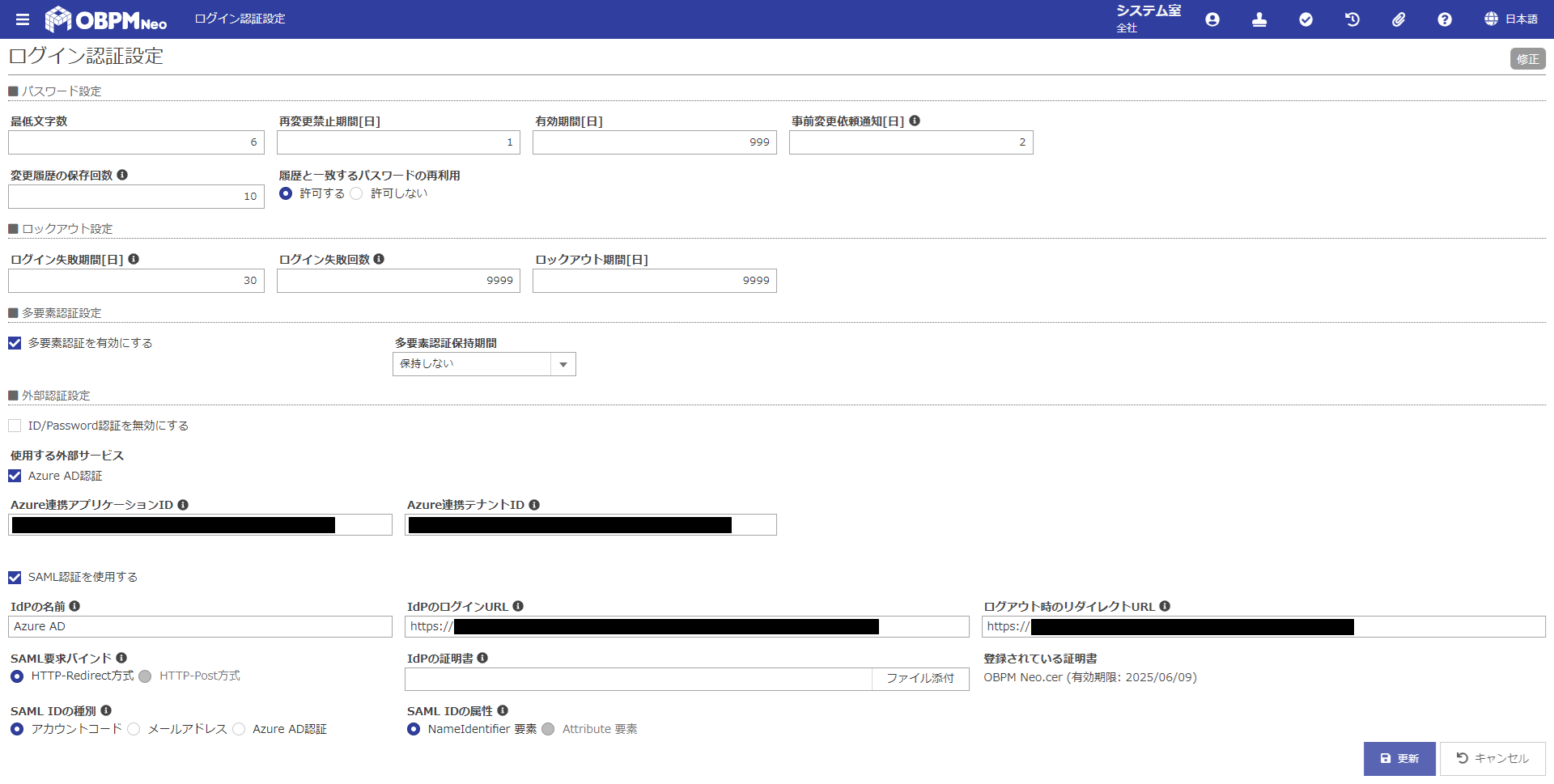

# 【ログイン認証設定】

遷移方法:

【メインメニュー】ログイン認証設定⇒【ログイン認証設定】

ログイン認証設定の画面です。

| 項目名 | 方法 | 属性 | 桁数 | 必須 | 概要 |

|---|---|---|---|---|---|

| 最低文字数 | 入力 | 数値のみ | 2 | 〇 | 最低でも1文字以上とします。 |

| 再変更禁止期間 | 入力 | 数値のみ | 4 | 〇 | - |

| 有効期間 | 入力 | 数値のみ | 4 | 〇 | ゼロは有効日数を無制限とします。 |

| 事前変更依頼通知 | 入力 | 数値のみ | 4 | 〇 | パスワード有効日数が0より大きい、事前変更依頼通知日数が0であればエラー。 事前変更依頼通知残り日数>パスワード有効日数であればエラー。 |

| 変更履歴の保存回数 | 入力 | 数値のみ | 4 | 〇 | - |

| 履歴と一致するパスワードの再利用 | 選択 | - | - | 〇 | チェックオンでパスワードの再利用を許可します。 チェックオフで過去に使用済であるパスワード(※)の再利用禁止となります。 ※「パスワード履歴保存回数」の中で使用されたパスワード |

| ログイン失敗期間 | 入力 | 数値のみ | 4 | 〇 | - |

| ログイン失敗回数 | 入力 | 数値のみ | 4 | 〇 | - |

| ロックアウト期間 | 入力 | 数値のみ | 4 | 〇 | - |

| 多要素認証を有効にする | 選択 | - | - | × | ONにすると当画面とアカウント管理画面で多要素認証に関する設定が行えるようになります。 |

| 多要素認証保持期間 | 選択 | - | - | × | 多要素認証ログイン状態を保持する期間を設定します。なお、ログイン状態はブラウザごとに保持されます。 保持期間は【保持しない/30日間/60日間/90日間】のいずれかから選択します。 「多要素認証を有効にする」がONの場合、表示されます。 「多要素認証を有効にする」がONの場合、必須とします。 |

| ID/Password認証を無効にする | 選択 | - | - | × | ID/Password認証を無効化します。使用する外部サービスのいずれかがONの場合に限り、ONにできます。 |

| 使用する外部サービス | 選択 | - | - | × | 「Azure AD認証」をONにするとログイン画面に「Azure AD認証」が表示されます。 |

| Azure連携アプリケーションID | 入力 | 全て | 100 | × | 半角英数、記号の入力を可能とします。Azure AD認証がONの場合、必須とします。 |

| Azure連携テナントID | 入力 | 全て | 100 | × | 半角英数、記号の入力を可能とします。Azure AD認証がONの場合、必須とします。 |

| SAML認証を使用する | 選択 | - | - | × | ONにするとログイン画面にSAML認証を行うボタンが表示されます。 |

| IdPの名前 | 入力 | 全て | 20 | 〇 | 利用しているIdPの名称を設定します。任意の値で構いません。 ここで設定された名前が、ログイン画面のボタンに表示されます。 「SAML認証を使用する」がONの場合、必須とします。 |

| IdPのログインURL | 入力 | 全て | 1,000 | 〇 | IdPにより発行されたログイン用URLを設定します。 「SAML認証を使用する」がONの場合、必須とします。 |

| ログアウト時のリダイレクトURL | 入力 | 全て | 1,000 | × | SAML認証でログインしている場合に、ログアウトした際のリダイレクト先URLを指定します。 基本的にIdPにより発行されたログアウトURLを設定します。 |

| SAML要求バインド | 選択 | - | - | 〇 | OBPM NeoからIdPにSAML要求を送信する方式を選択します。 ※現在は「HTTP-Redirect方式」固定です。 |

| IdPの証明書(ファイル選択) | 入力 | - | - | 〇 | ファイル添付ボタンを選択し、IdPからダウンロードした証明書をアップロードします。 更新ボタン押下後、「登録されている証明書」の欄にアップロードされた証明書のファイル名と有効期限が表示されます。 |

| SAML IDの種別 | 選択 | - | - | 〇 | SAML認証で使用するOBPM Neoのアカウント項目を選択します。 選択した項目の値と、IdPで指定した一意に定めるキーが一致したアカウントでログインすることができます。 |

| SAML IDの属性 | 選択 | - | - | 〇 | IdPの識別キーの要素を選択します。 ※現在は「NameIdentifer 要素」固定です。 |

| 更新 | クリック | - | - | - | 『共通操作』ドキュメントを参照してください。 |

| キャンセル | クリック | - | - | - | 『共通操作』ドキュメントを参照してください。 |

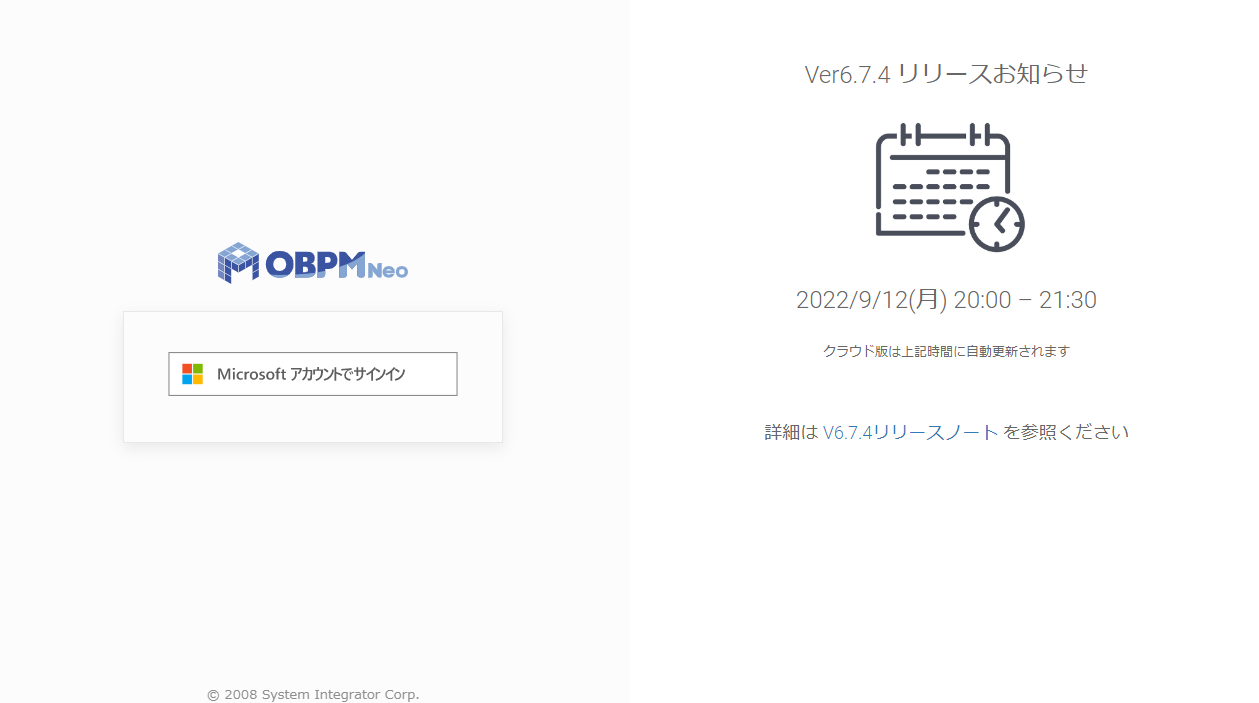

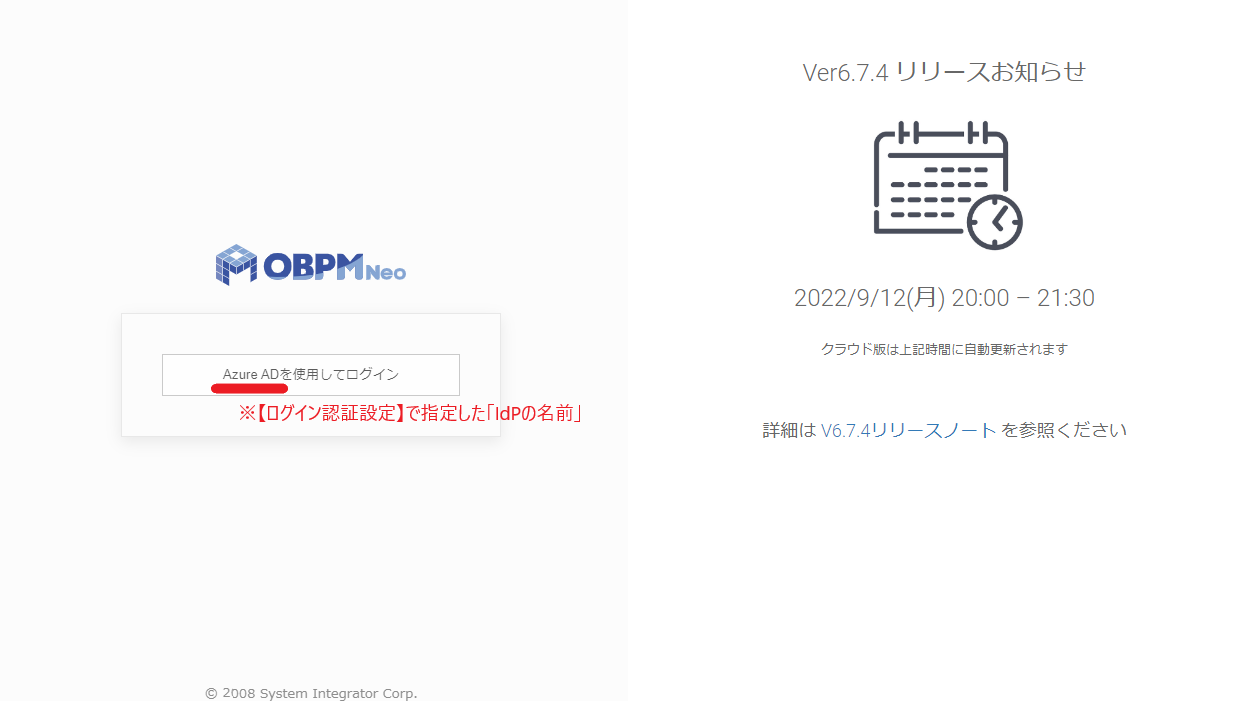

参考ID/Password認証を無効化した場合のログイン画面の表示

ID/Password認証を無効にした場合、ログイン画面は以下のような表示になります。

- Azure AD認証のみONの場合

- SAML認証のみONの場合

- Azure AD認証およびSAML認証のみONの場合

# ID/Password認証を無効化する際の確認事項

ID/Password認証の無効化設定をする際、以下を必ず確認してください。

設定を間違えると、「全ユーザがログインできなくなる」「ID/Password認証の無効化設定を解除できなる」等の状態となりますので、ご注意ください。

- Azure連携関連情報またはSAML認証関連情報に正しい値が設定されていること

- Azure AD認証またはSAML認証でログインできるアカウントが存在すること

- 上記アカウントでID/Password認証の無効化の設定が変更できること

注意ID/Password認証が無効の状態でログインできなくなってしまったら

万が一、ID/Password認証が無効の状態でログインできなくなってしまった場合は、

ログイン画面のURLに「?saml=off」を付与することで、一時的にID/Password認証でのログインが可能となります。

※ただし、ログインできるのはシステム管理者アカウントのみです。

例)https://{subdomain}.obpm-neo.com/login?saml=off

← コード採番パターン設定 ERP連携設定 →